Импорт сертификата на Рутокен

Для импорта сертификата на Рутокен необходимо выполнить следующие действия

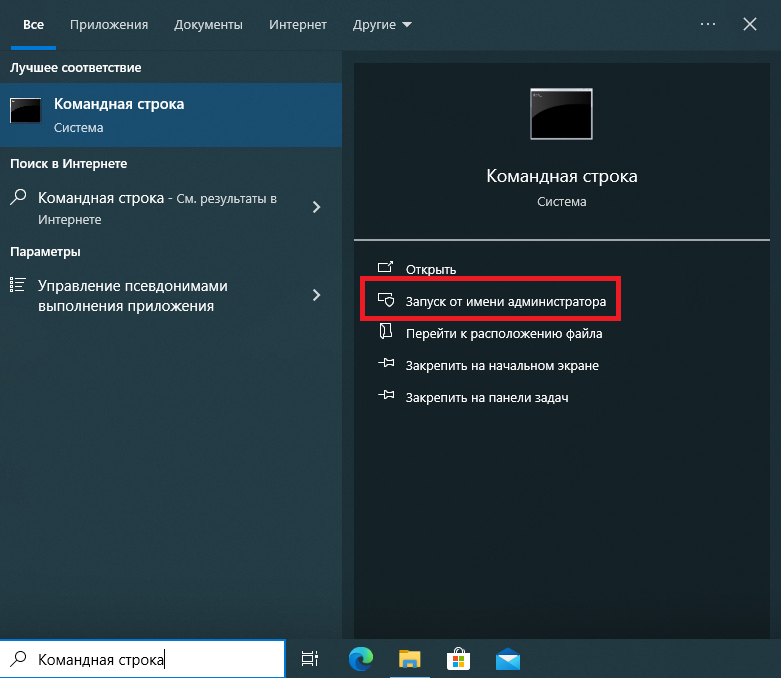

- Нажмите кнопку Пуск и введите Командная строка и выберите пункт Запуск от имени администратора.

- Если необходимо введите имя и пароль администратора компьютера.

- Подключите Рутокен к компьютеру.

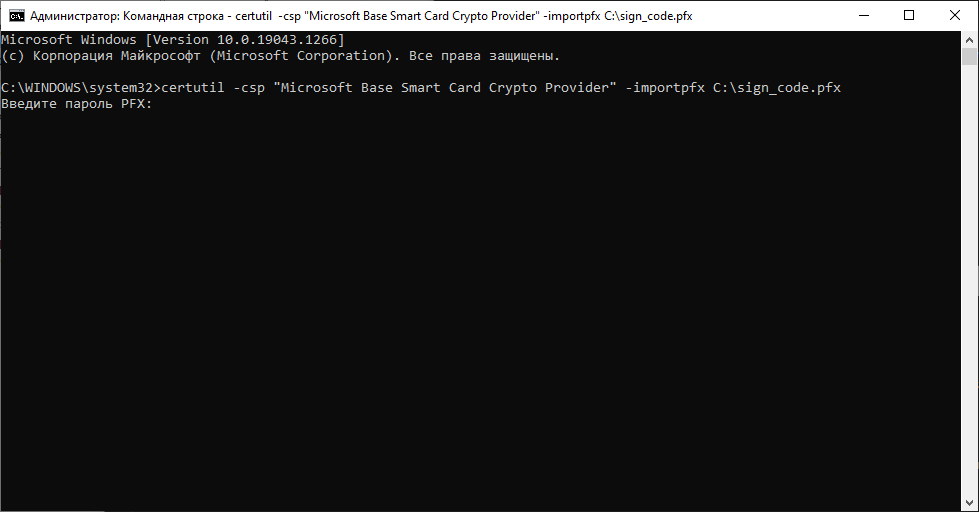

- В командной строке наберите следующую команду: certutil -csp "Microsoft Base Smart Card Crypto Provider" -importpfx C:\sign_code.pfx и нажмите Enter.

- Введите пароль PFX и нажмите Enter.

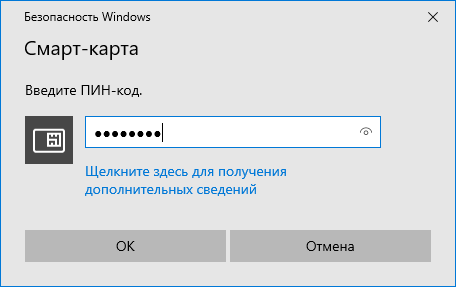

- Введите PIN-код от Рутокена и нажмите ОК.

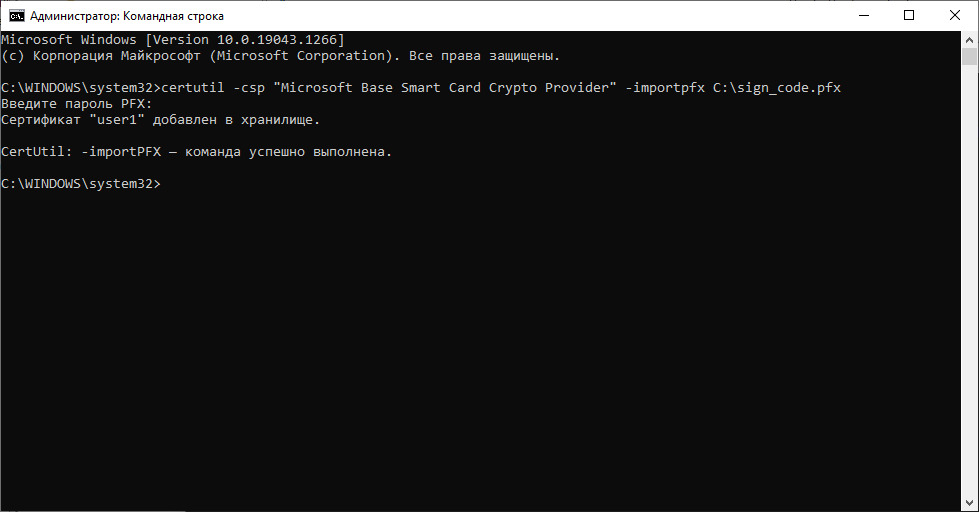

- Дождитесь сообщения что команда успешно выполнена.

Изменение Криптопровайдера

Для корректной работы SignTool при закешированном PIN коде от Рутокена, необходимо изменить параметры криптопровайдера.

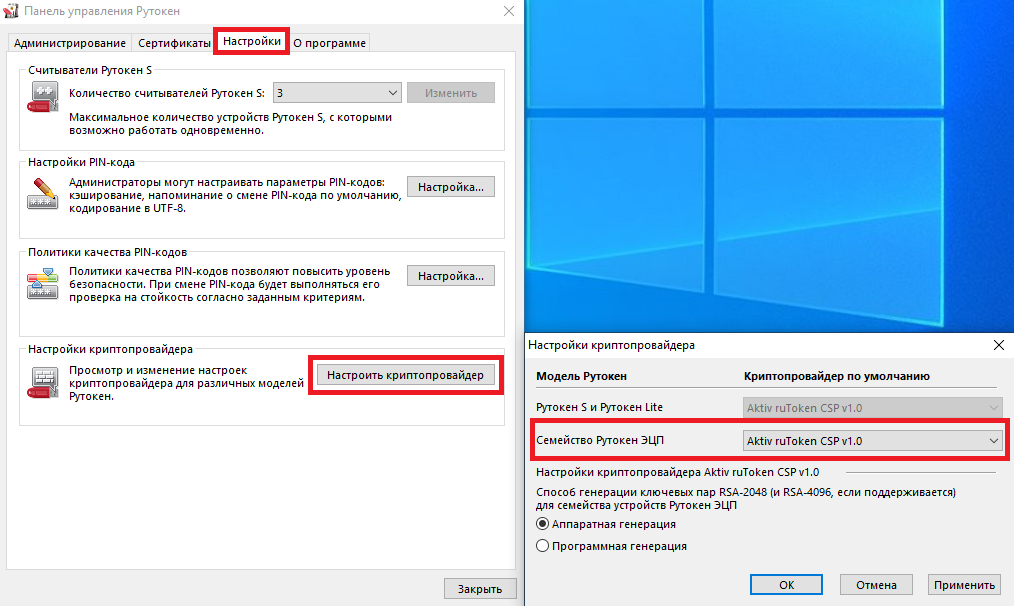

- Зайти в Панель Управления Рутокен и перейти в раздел Настройки.

- В разделе Настройки криптопровайдера необходимо нажать на "Настроить криптопровайдер".

- В пункте "Семейство Рутокен ЭЦП", необходимо выбрать Aktiv ruToken CSP v1.0.

- После этого потребуется отключить токен, перезагрузить компьютер и подключить его обратно для применения настроек.

Регистрация сертификатов

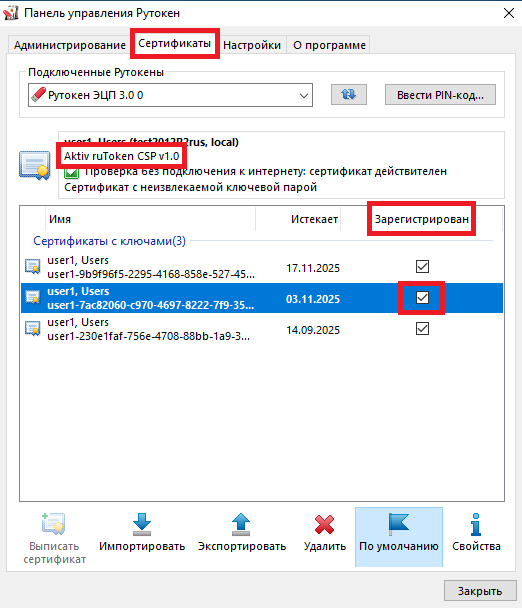

Для корректной работы SignTool, необходимо зарегистрировать сертификат.

Для этого в Панеле Управления Рутокен, в разделе Сертификаты необходимо поставить галочку напротив нужного сертификата для подписи.

Так же, необходимо проверить, что на нужном вами сертификате указан криптопровайдер Aktiv ruToken CSP v1.0.

Подробнее с работой в Панели Управления Рутокен можно ознакомиться в статье Начало работы с устройствами Рутокен.

Настройка кеширования PIN кода

Для включения кеширования пин-кода необходимо обратиться в службу нашей технической поддержки.

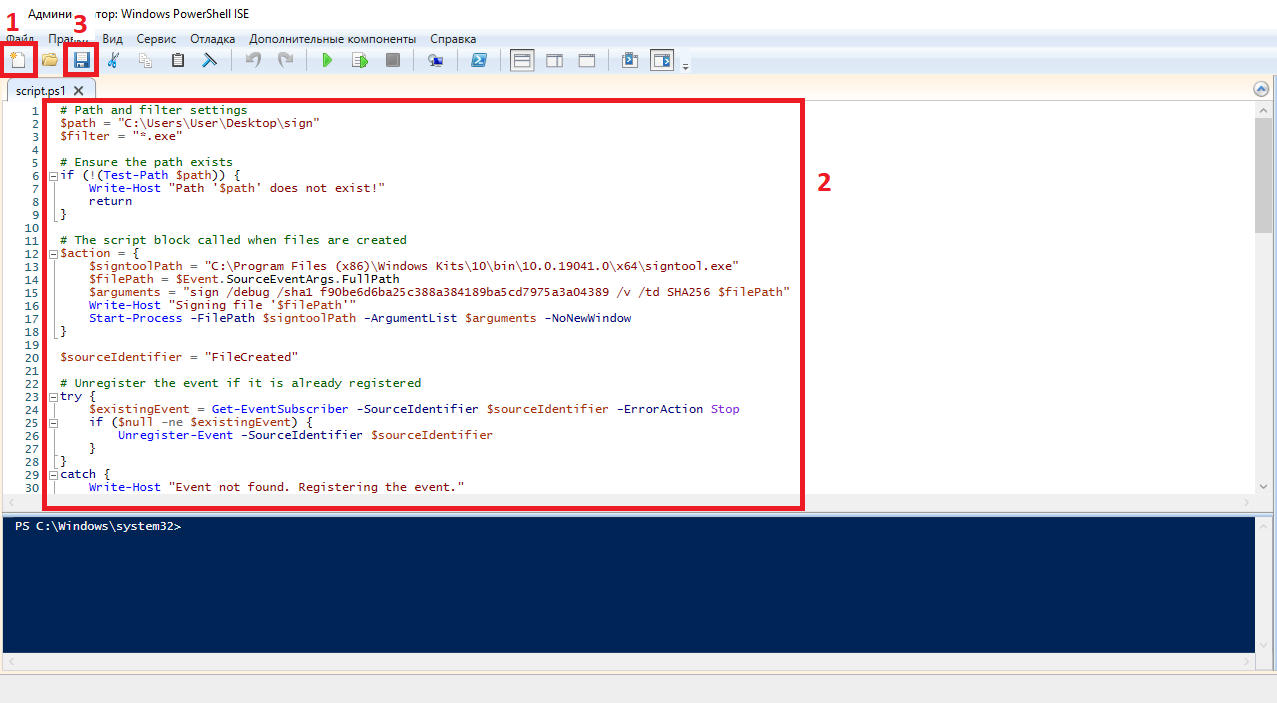

Создание скрипта для подписания документов

Ниже приведён пример скрипта Power Shell для подписания файлов помещённых в заранее созданную папку через SignTool.

Скрипт автоматически перемещает файл C:\test.exe в папку C:\sign и подписывает его.

После чего, скрипт переходит в статус ожидания. Далее можно вручную переносить файлы в папку sign, скрипт автоматически их подпишет. Можно переносить и несколько файлов одновременно, скрипт подпишет их все по очереди. Главное, чтобы в названии файла не было пробелов.

Обратите внимание, что путь к signtool может отличаться в зависимости от версии установленного Windows SDK (в примере ниже, этот путь - signtoolPath = "C:\Program Files (x86)\Windows Kits\10\bin\10.0.19041.0\x64\signtool.exe").

Так же, в самой команде подписания sign, необходимо указывать отпечаток вашего сертификата (в примере ниже, это - sign /debug /sha1 f90be6d6ba25c388a384189ba5cd7975a3a04389 /v /td SHA256 $filePath).

Более подробно о том, как узнать отпечаток сертификата, можно прочитать в статье "Подпись файлов в Windows с помощью сертификата на Рутокен".

# Path and filter settings # Ensure the path exists # The script block called when files are created $sourceIdentifier = "FileCreated" # Unregister the event if it is already registered # Create the FileSystemWatcher $job = Register-ObjectEvent $fsw Created -SourceIdentifier $sourceIdentifier -Action $action # Validate if the event is actually registered Write-Host "Script is now monitoring $path."

|

Добавление Скрипта в Службы Windows

Для того, чтобы скрипт работал при старте ОС и подписывал файл до входа в учётную запись пользователя, необходимо запустить скрипт как службу Windows.

Для этого используем NSSM (Non-Sucking Service Manager) — это утилита, позволяющая устанавливать исполняемые файлы приложений в качестве служб в ОС семейства Microsoft Windows.

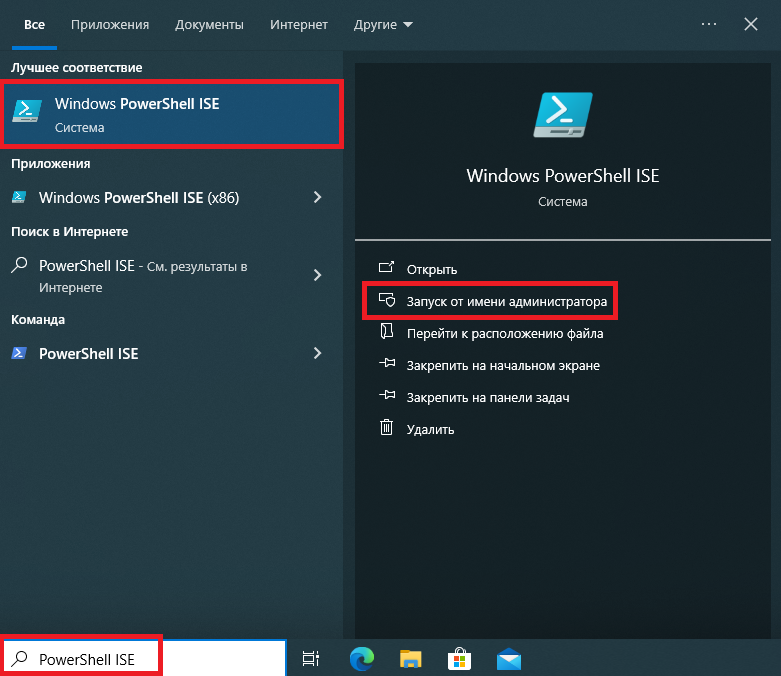

- Для установки NSSM, необходимо запустить PowerShell. Для этого, откроем поиск и наберём PowerShell ISE. Запустить его нужно от имени администратора.

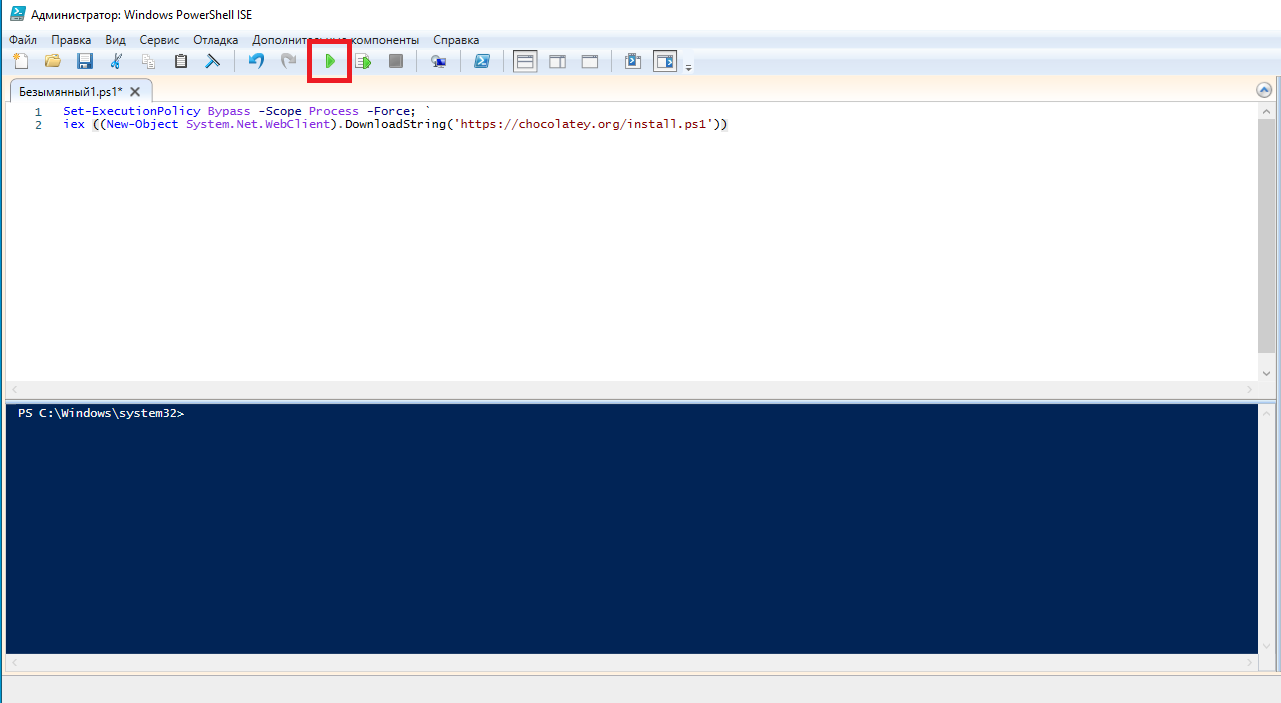

- Создаём новый файл и запускаем команды для установки NSSM:

Set-ExecutionPolicy Bypass -Scope Process -Force;

iex ((New-Object System.Net.WebClient).DownloadString('https://chocolatey.org/install.ps1'))

choco install nssm - Создаём новый сценарий в PowerShell ISE, прописываем наш скрипт для подписания файлов (из раздела Создание скрипта для подписи документов) и сохраняем в удобном месте (в нашем примере, скрипт сохранён по пути C:\script.ps1)

- Далее, прописываем и запускаем команду для добавления нашего скрипта в службы Windows. В данном примере, служба будет называться "script".

$NSSMPath = (Get-Command "C:\ProgramData\chocolatey\bin\nssm.exe").Source

$NewServiceName = "script"

$PoShPath= (Get-Command powershell).Source

$PoShScriptPath = "C:\script.ps1"

$args = '-ExecutionPolicy Bypass -NoProfile -File "{0}"' -f $PoShScriptPath

& $NSSMPath install $NewServiceName $PoShPath $args

& $NSSMPath status $NewServiceNameStart-Service $NewServiceName

Get-Service $NewServiceName - Если необходимо удалить службу, можно в командной строке использовать команду sc delete “Имя Службы”

Настройка службы

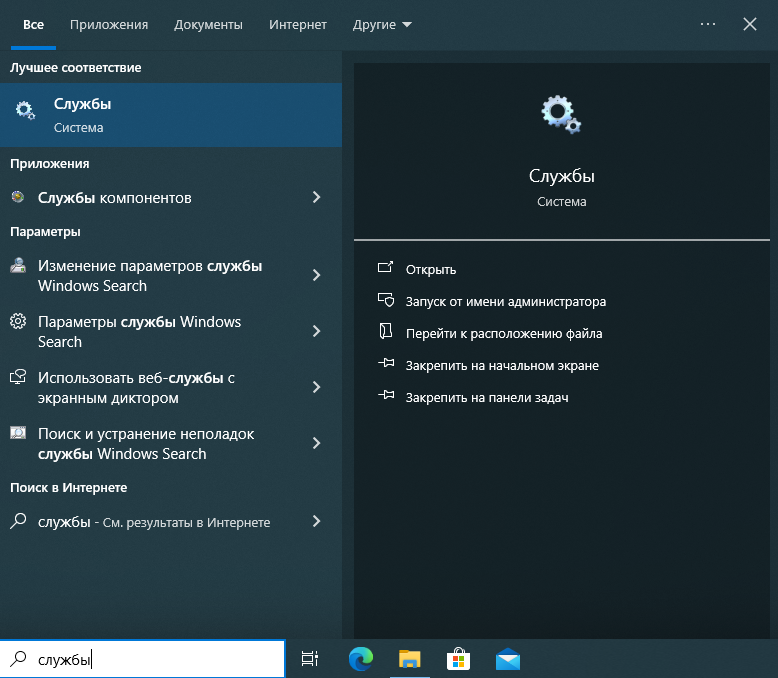

- Для начала, необходимо проверить, создалась ли наша служба. Для этого, в поиске прописываем и запускаем Службы.

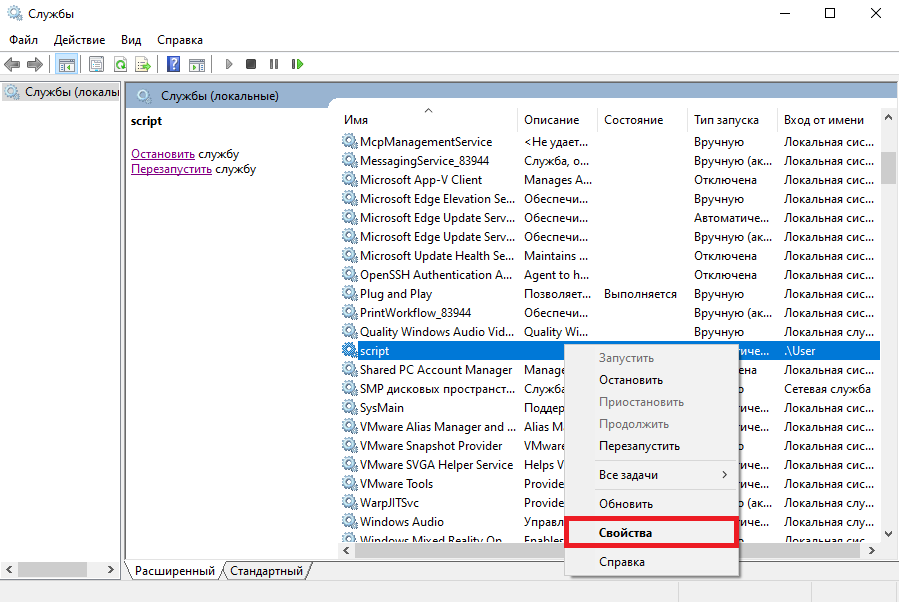

- В списке служб, находим нашу (в данном примере, называется script). Кликаем по ней правой кнопкой мыши и переходим в Свойства.

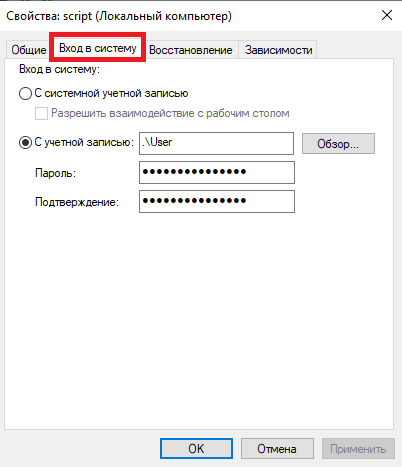

- В свойствах переходим во вкладку Вход в систему и указываем имя и пароль пользователя, от имени которого будет запускаться служба. Применяем и перезагружаем компьютер.

- После настройки, службу необходимо перезапустить.

Итог

Если вы настроили кеширование PIN-кода и создали службу как указано в инструкции, то при подключенном Рутокене к машине, у вас будет подписываться указанный вами в скрипте файл до логина в учётную запись пользователя. Далее, служба будет ожидать следующие файлы для подписи в папке sign.